Кибервойна

Содержание:

- Виды

- Задний план

- История

- В «Людях Путина» увидели клевету. Миллиардеры и «Роснефть» подали в суд на автора книги

- Реальные кибервойны — виртуальные достижения

- Смутное будущее?

- Характерные черты[править | править код]

- Мифы про Суперджет

- История

- Incidents

- История[править | править код]

- Кибервойна в 21 веке, реальные факты

- Ссылки

- Cyber warfare and Iran: Who wins?

- Гюйс во времена Российской империи

- Cyber Warfare | Manohar Parrikar Institute for …

- «Как рванёт!»

- Источник угрозы

- Рапорт на отпуск и последующее увольнение

- Литература

- Виды

- Литература

- История

- Further reading

- Характерные черты

Виды

По целям и задачам военные действия в кибер-пространстве делятся на две категории: шпионаж и атаки.

Атаки

Специалисты выделяют следующие виды атак в интернете:

- Вандализм — использование хакерами[прояснить] интернета для порчи интернет-страниц, замены содержания оскорбительными или пропагандистскими картинками.

- Пропаганда — рассылка обращений пропагандистского характера или вставка пропаганды в содержание других интернет-страниц.

- Сбор информации — взлом частных страниц или серверов для сбора секретной информации и/или её замены на фальшивую, полезную другому государству.

- Отказ сервиса — атаки с разных компьютеров для нарушения функционирования сайтов или компьютерных систем.

- Вмешательства в работу оборудования — атаки на компьютеры, которые занимаются контролем над работой гражданского или военного оборудования, что приводит к его отключению или поломке.

- Атаки на пункты инфраструктуры — атаки на компьютеры, обеспечивающие жизнедеятельность городов, их инфраструктуры, таких как телефонные системы, водоснабжения, электроэнергии, пожарной охраны, транспорта и т. д.

Задний план

История

Как писал эксперт по безопасности правительства США Ричард Кларк в своей книге «Кибервойна» (англ. CyberWarfare) (вышла в мае 2010 года) «кибервойна — действия одного национального государства с проникновением в компьютеры или сети другого национального государства для достижения целей нанесения ущерба или разрушения». Британский журнал The Economist описывает киберпространство как «пятую область войны, после земли, моря, воздуха и космоса».

Первые шаги в области военных действий в киберпространстве были предприняты в начале 2000-х годов. Были образованы:

- 2005 год: Агентство сетевой и информационной безопасности Европейского Союза

- 2010 год: Кибернетическое командование США.

- 2014 год: Войска информационных операций

В «Людях Путина» увидели клевету. Миллиардеры и «Роснефть» подали в суд на автора книги

Реальные кибервойны — виртуальные достижения

Вся эта показуха оттеняла реальную кибервойну, которая велась тогда на Ближнем Востоке — против ИГ и ряда других национал-исламистских организаций. По сути, она сводилась к обменупропагандистскими ударами» в сети. ИГ с 2014 года активно клепало аудио- и видеоагитки(даже пару художественных фильмов ухитрилось сделать). Распространяло где только можно красивые фоточкисчастливой жизни в Халифате». В ответ в США, странах НАТО и России выходила контрпропаганда с красочными изображениями зверств бомжахедов.

Взломы военных сетей связи? Попытка хакнуть главсерваки ЦРУ в суперсекретном ЦОД(Центр обработки данных. — Прим. ред.)? Нет, объявившие кибервойну всему миру хакеры от ИГ взломали пару аккаунтов Пентагона в Твиттере, да ещё пообещали взломать и дефейснуть сайты НАТО, Пентагона и правительства Австралии. Вот и всё.

Агитационная кибервойна со стороны ИГ на отдельный театр боевых действий никак не тянула. В ответ кибервойска противников террористов глушили их аккаунты в соцсетях и пытались взломать их электронные ресурсы. Хотя, как точно подметили сами же специалисты по кибербезопасности, главные факапы пропагандистской машины ИГ начались ровно в тот момент, когда их стали мочить из всех стволов. Тут же упали и объём выдаваемого агитконтента, и его качество, и возможности игиловских хакеров. Поражение ИГ в кибервойне напрямую вытекало из его военного поражения, нанесённого традиционным оружием.

В войне против ИГ операции кибервоенных носили во многом вспомогательный характер. Означает ли это, что они не нужны? Нет, отчего же. Просто надо немного умерить амбиции. И примеры применения тут же найдутся.

Смутное будущее?

Ежегодные потери от киберпреступлений превышают три триллиона долларов(оценочно). Для сравнения, ежегодная деятельность мафий и преступных синдикатов в мире оценивается примерно в 2,2 триллиона. И если с преступностью борются довольно активно, а в ряде случаев даже успешно, то с киберпреступлениями и кибершпионажем — нет.

Активное использование устройств IoT, у которых проблем с безопасностью выше крыши, привело к тому, что теперь они часто составляют многомиллионную армию ботнет-сетей, атакующих сайты корпоративных гигантов типа CNN. Но сейчас это вышло на новый уровень. В странах Залива местные монархии принялись использовать такого рода устройства для слежки за недовольными. А там, гдеэлектронная няня» следит за шагающими не в ногу, там скоро иэлектронные болваны» смогут стримитьдоносы» для спецслужб или военной разведки в прямом эфире. И это то, что известно уже сейчас. Что на самом деле происходит — узнаем через пару десятков лет(в лучшем случае).

Шесть лет назадМайкрософт» провела полицейскую операцию против вирусного ботнетаЦитадель»,освободив» заражённые им компьютеры. Благодаря своему софту,Цитадель» использовала около двух миллионов заражённых компов для атаки на банковские сети. Считается, что она украла со счетов что-то около 500 миллионов долларов. В разработке атаки наЦитадель» участвовали европейские полицейские. А могут ли военные проводить подобного рода операции? Ряд специалистов по кибербезопасности допускают, что уже сейчас у пяти ведущих кибердержав — США, Китая, Великобритании, Южной Кореи и России — есть не только тысячибоевых» хакеров, но и заранее припасённые ботнеты.

(Источник фото)

Почему бы нет? С их помощью можно успешно устроить любую атаку. Например, на сайты корпоративных гигантов или биллинговые системы. Можно попробовать проникнуть в сеть банка или же сеть государственного финансового учреждения.

Создание ботнетов или их зачистка, слежка за отдельными категориями населения — всё это уже практикуется кибервойсками различных государств. И чем дальше, тем больше кибервойска будут нацеливать на доминирование в гражданском интернете. Американский Киберком несколько лет действует в этом направлении. Например, в 2018 году он проводил кибероперации для защиты американских выборов. За ним уже следуют остальные.

Ядерного апокалипсиса или падения пары сотен лайнеров на мегаполисы не будет. Весьма вероятно, что настоящая кибервойна будущего — это внезапный финансовый коллапс или падение инфраструктуры локального интернета. Ситуация неприятная, местами катастрофическая, но не смертельная.

И даже если некиеумники» загонят систему управления воздушным траффиком в интернет и в каждый самолёт воткнут по пару сотен устройств IoT, человечество сможет пережить этот идиотизм.

Характерные черты[править | править код]

Команда «кибервоинов» ВВС США

С распространением компьютерных технологий, много граждан, предприятий и государственных учреждений стали зависеть от сети Интернет в повседневной жизни. Использование интернета для атак компьютерных систем другого государства может нанести значительный ущерб его экономике и создать разлад в повседневной жизни страны. В отличие от кибератак прошлого сейчас кибервойна представляет собой угрозу для национальной безопасности страны и воспринимается многими как серьёзная угроза безопасности государства.

Кроме того, разведывательные организации многих стран занимаются шпионажем в интернете: собирают информацию, взламывают компьютерные системы других государств, занимаются диверсионной деятельностью и экономическим шпионажем. В частности, Китай обвиняли в организации атак на сайты США, Германии, Индии. Китай, однако, отрицает причастность государственных учреждений в организации атак.

В связи с развитием новых технологий уровень кибервойны постоянно совершенствуется

Некоторые государства начинают уделять защите от кибервойны должное внимание — выделяют необходимые средства для организации систем защиты и поддерживают специальные подразделения, основной задачей которых является совершенствование интернет-безопасности страны и защиты от нападений

Мифы про Суперджет

История

Как писал эксперт по безопасности правительства США Ричард Кларк в своей книге «Кибервойна» (англ. CyberWarfare) (вышла в мае 2010 года) «кибервойна — действия одного национального государства с проникновением в компьютеры или сети другого национального государства для достижения целей нанесения ущерба или разрушения». Британский журнал The Economist описывает киберпространство как «пятую область войны, после земли, моря, воздуха и космоса».

Первые шаги в области военных действий в киберпространстве были предприняты в начале 2000-х годов. Были образованы:

- 2005 год: Агентство сетевой и информационной безопасности Европейского Союза

- 2010 год: Кибернетическое командование США.

- 2014 год: Войска информационных операций

Incidents

- On October 6, 2011, it was announced that Creech AFB’s drone and predator fleet’s command and control data stream has been keylogged, resisting all attempts to reverse the exploit, for the past two weeks. The Air Force issued a statement that the virus had «posed no threat to our operational mission».

- In July 2011, the South Korean company SK Communications was hacked, resulting in the theft of the personal details (including names, phone numbers, home and email addresses and resident registration numbers) of up to 35 million people. A trojaned software update was used to gain access to the SK Communications network. Links exist between this hack and other malicious activity and it is believed to be part of a broader, concerted hacking effort.

Operation Shady RAT is an ongoing series of cyber attacks starting mid-2006, reported by Internet security company McAfee in August 2011. The attacks have hit at least 72 organizations including governments and defense contractors.

On December 4 2010, a group calling itself the Pakistan Cyber Army hacked the website of India’s top investigating agency, the Central Bureau of Investigation (CBI). The National Informatics Center (NIC) has begun an inquiry.

On November 26 2010, a group calling itself the Indian Cyber Army hacked the websites belonging to the Pakistan Army and the others belong to different ministries, including the Ministry of Foreign Affairs, Ministry of Education, Ministry of Finance, Pakistan Computer Bureau, Council of Islamic Ideology, etc. The attack was done as a revenge of the Mumbai terrorist attack which had confirmed the involvement of Pakistani terrorists.

In October 2010, Iain Lobban, the director of the Government Communications Headquarters (GCHQ), said Britain faces a “real and credible” threat from cyber attacks by hostile states and criminals and government systems are targeted 1,000 times each month, such attacks threatened Britain’s economic future, and some countries were already using cyber assaults to put pressure on other nations.

In September 2010, Iran was attacked by the Stuxnet worm, thought to specifically target its Natanz nuclear enrichment facility. The worm is said to be the most advanced piece of malware ever discovered and significantly increases the profile of cyberwarfare.

In May 2010, In response to Indian Cyber Army defacing Pakistani websites, 1000+ Indian websites were defaced by PakHaxors, TeaMp0isoN, UrduHack & ZCompany Hacking Crew, among those were the Indian CID website, local government of Kerala, Box Office of Indian, Brahmos missile website, Indian HP helpdesk, Indian Institute of Science, and The Indian Directorate General of Shipping.

In July 2009, there were a series of coordinated denial of service attacks against major government, news media, and financial websites in South Korea and the United States. While many thought the attack was directed by North Korea, one researcher traced the attacks to the United Kingdom.

Russian, South Ossetian, Georgian and Azerbaijani sites were attacked by hackers during the 2008 South Ossetia War.

In 2007 the website of the Kyrgyz Central Election Commission was defaced during its election. The message left on the website read «This site has been hacked by Dream of Estonian organization». During the election campaigns and riots preceding the election, there were cases of Denial-of-service attacks against the Kyrgyz ISPs.

In September 2007, Israel carried out an airstrike on Syria dubbed Operation Orchard. U.S. industry and military sources speculated that the Israelis may have used cyberwarfare to allow their planes to pass undetected by radar into Syria.

In April 2007, Estonia came under cyber attack in the wake of relocation of the Bronze Soldier of Tallinn. The largest part of the attacks were coming from Russia and from official servers of the authorities of Russia. In the attack, ministries, banks, and media were targeted.

In the 2006 war against Hezbollah, Israel alleges that cyber-warfare was part of the conflict, where the Israel Defense Force (IDF) intelligence estimates several countries in the Middle East used Russian hackers and scientists to operate on their behalf. As a result, Israel attached growing importance to cyber-tactics, and became, along with the U.S., France and a couple of other nations, involved in cyber-war planning. Many international high-tech companies are now locating research and development operations in Israel, where local hires are often veterans of the IDF’s elite computer units.Richard A. Clarke adds that «our Israeli friends have learned a thing or two from the programs we have been working on for more than two decades.»:8

История[править | править код]

Как писал эксперт по безопасности правительства США Ричард Кларк в своей книге «Кибервойна» (англ. CyberWarfare) (вышла в мае 2010 года) «кибервойна — действия одного национального государства с проникновением в компьютеры или сети другого национального государства для достижения целей нанесения ущерба или разрушения». Британский журнал The Economist описывает киберпространство как «пятую область войны, после земли, моря, воздуха и космоса».

Первые шаги в области военных действий в киберпространстве были предприняты в начале 2000-х годов. Были образованы:

- 2005 год: Агентство сетевой и информационной безопасности Европейского Союза

- 2010 год: Кибернетическое командование США.

- 2014 год: Войска информационных операций

Кибервойна в 21 веке, реальные факты

Теория заговора, компьютерный шпионаж, кибервойна – это давно уже не тема дискуссий для политиков разных стран. В августе 2013 года, благодаря Эдварду Сноудену, журналисты и аналитики получили в своё распоряжение интересные документы, которые доказали, что компьютерный шпионаж – это не единственная проблема современного мира. Данные документы показали, что кибершпионаж касается не только прослушки мобильных операторов, мониторинга социальных сетей, поисковиков и даже таких систем как Visa и MasterCard.

Самым интересным в этих документах оказались файлы, в которых был приведён бюджет «американского разведывательного сообщества», для которого кибершпионаж оказался не единственным видом деятельности. Большинство российских СМИ только озвучили громкую цифру в 500 миллиардов долларов, которая была потрачена разведкой США на кибершпионаж, прослушку и мониторинг компьютерных сетей в период с 2001 по 2012 годы. В документах упоминалось о 231 наступательной операции, которые были оценены как кибершпионаж, что показывает явную недальновидность российских СМИ.

В мае 2020 года в РФ появился вирус, который не просто заражает или повреждает файлы, а меняет их расширение, после чего требует купить специальный расшифровщик, иначе файлы будут удалены. Хотя данный вирус появился в РФ только в мае, он уже успел «засветиться» в Англии и Испании. Примечательно то, что данный вирус, который появился в феврале 2020 года, атакует и государственные учреждения, и крупные фирмы. В России атака была направлена на компьютерные системы МВД. Хотя по официальным данным утечки информации не произошло, можно с уверенностью сказать, что это не кибершпионаж, а нечто большее. После подобной атаки, можно сказать, что кибервойна в России идёт уже сегодня.

Ссылки

Cyber warfare and Iran: Who wins?

The threat is real, but even so, there is no scenario where Iran wins, says Thornton-Trump. “The U.S. and its partners have access to the transatlantic cables and ‘relationships’ with most of the global providers, which in the event of a national or international cyberattack could remove Iran from the Internet. The Americans built the internet–and they can take it away.”

A bold cyberattack may occur, but right now with inflamed sensitivities, Thornton-Trump thinks: “Why bother? Terrorists and proxies are a short term solution to ‘revenge’ an attack on critical infrastructure, which can be attributed to a wayward squirrel or human mistake. As it turns out critical infrastructure breaks all the time and to rise above the general unreliability attribution, this type of attack would take a lot of effort, preparation and patience.”

Indeed, Thornton-Trump thinks a cyberattack on Saudi Arabia or UAE “seems more likely then confronting America or Israel head on.”

Malik agrees: “Any direct cyberattack could result in physical armed response, which is not something the government would be keen on. Rather, we’ll probably see more subtle attacks that are difficult to attribute directly to Iran.”

The cyber warfare threat from Iran shouldn’t be dismissed. The country’s state sponsored hackers are capable of launching significant attacks on critical infrastructure–and they may target specific individuals and networks. But could the country’s capabilities match the U.S.? Unlikely, even if Iran was backed by another nation state with significant capabilities.

Гюйс во времена Российской империи

В 1712 году Петр Великий указал также использовать утвержденный гюйс и в качестве кайзер-флага (кайзерс-флага) — знамени, которое поднимается на кораблях в случае наличия на оных генерал-адмирала, великих князей и прочих важных лиц. «Морской устав» 1720 года окончательно утвердил его внешний вид. Такой кайзер-флаг можно было также использовать и в качестве шлюпочного.

Гюйс ВМФ России, по тому же «Морскому уставу», можно было поднимать не только на военных, но и на вспомогательных («ластовых») судах, и на галерах (в этом случае крест дополнялся «косицами»). Сейчас трудно определить, использовали ли в петровское время такой носовой флаг торговые корабли.

Без каких-либо изменений утвержденный Петром Первым гюйс просуществовал до 1913 года. Тогда по приказу императора Николая II рисунок на штандарте был дополнен двуглавым орлом черного цвета, располагающимся в центре полотнища. Такого вида гюйс был действующим до Февральской революции 1917 года.

Cyber Warfare | Manohar Parrikar Institute for …

«Как рванёт!»

В начале июня в США всплыла информация: якобы американцы понаставили в российской энергосистеме кучу программных закладок. Мол, в час Х онокак рванёт»(в смысле, мы получим доступ к управлению энергетикой страны), как обесточит к чертям собачьим всю энергосистему России! Появились эти закладки благодаря поставкам иностранного ПО и аппаратуры.

В России стали всё отрицать, объясняя, что бо́льшая часть оборудования в энергетике — отечественная.

Власти обеих стран принялись возмущаться негодяйством: США — что информация всплыла, а России — что западные партнёры такую фигню отмочили. Попутно выяснилось — принятый год назад в Соединённых Штатах закон позволяет Пентагону начинать кибервойны, не спрашивая разрешения у Белого Дома.

Источник угрозы

Зависимость госучреждений, предприятий и простых граждан от интернета значительно возросла. Соответственно, кибератаки одного государства, направленные против другого, могут нанести весомый ущерб экономике страны, так что кибервойна является реальной угрозой. При этом создание компьютерного вируса или «троянского коня» обойдется значительно дешевле, чем разработка и покупка оружия и ракет, а урон, нанесенный кибервторжением, может превзойти самые смелые ожидания.

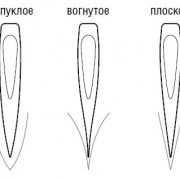

ИБ специалисты делят киберпространство на три уровня:

- физический (к этому уровню относятся сетевое оборудование, кабели и инфраструктура);

- семантический (всевозможные данные, которые передаются в сети);

- синтаксический (связующее звено между первым и вторым уровнем).

Точно так же можно разделить и кибератаки:

- семантические — уничтожаются, меняются или похищаются данные;

- синтаксические — нарушаются потоки передачи данных, в том числе с помощью вредоносных программ;

- физические — выводятся из строя реальные инфраструктурные объекты.

Главная цель, которую преследуют государства, ведущие кибервойны, — вывод из строя инфраструктуры стратегического значения (финансовой, энергетической, промышленной, транспортных сетей, санитарной системы и др.) их противников.

По статистике компании «АМТ Груп» (см. диаграмму) видно, что главной целью кибератак стал топливно-энергетический комплекс. Очень часты случаи, когда некий объект атакуют не ради него самого, а с целью навредить энергетике.

Следует напомнить о кибератаке 2009 года, которая была направлена на бразильскую ГЭС. В ее результате без света остались порядка 60 миллионов жителей. Была парализована вся инфраструктура нескольких городов.

Новые технологии дают серьезный толчок развитию способов ведения кибервойны (cyberwarfare). Многие государства создали кибервойска и выделяют средства для создания систем защиты.

Рапорт на отпуск и последующее увольнение

Каждый военнослужащий, решивший уволиться по собственному желанию, имеет право на использование имеющегося у него периода отдыха по его прямому назначению. В таком случае для реализации данной возможности ему необходимо будет подать начальству рапорт на предоставление отпуска с последующим увольнением.

В таком случае официальные отношения между работодателем и работником будут закончены в последний рабочий день служащего, перед началом периода отдыха. Если во время нахождения в отпуске сотрудник уйдет на больничный, общее время этого отпуска продлению подлежать не будет.

Что же касается установленных сроков – рапорт на отпуск может быть написан служащим абсолютно в любое время, вне зависимости от срока действия заключенного контракта, а также от иных нюансов.

Литература

- на русском языке

- Овчинский В. С., Ларина Е. С. Кибервойны XXI века.О чём умолчал Эдвард Сноуден. — М.: Книжный мир, 2014. — 352 с. — ISBN 978-5-8041-0723-0.

- на других языках

- Bodmer, Kilger, Carpenter, & Jones. Reverse Deception: Organized Cyber Threat Counter-Exploitation. — New York: McGraw-Hill Osborne Media, 2012. — ISBN 0-07-177249-9, ISBN 978-0-07-177249-5.

- Warf, Barney. A new frontier for political geography // Political Geography. — 2014.

- Martin W., Kaemmer E. Cyberspace Situational Understanding for Tactical Army Commanders (англ.) // Military Review : журнал. — 2016. — July-August. — С. 18-24.

Виды

По целям и задачам военные действия в киберпространстве делятся на две категории: шпионаж и атаки.

Атаки

Специалисты выделяют следующие виды атак в интернете:

- Вандализм — использование хакерами[прояснить] интернета для порчи интернет-страниц, замены содержания оскорбительными или пропагандистскими картинками.

- Пропаганда — рассылка обращений пропагандистского характера или вставка пропаганды в содержание других интернет-страниц.

- Сбор информации — взлом частных страниц или серверов для сбора секретной информации и/или её замены на фальшивую, полезную другому государству.

- Отказ сервиса — атаки с разных компьютеров для нарушения функционирования сайтов или компьютерных систем.

- Вмешательства в работу оборудования — атаки на компьютеры, которые занимаются контролем над работой гражданского или военного оборудования, что приводит к его отключению или поломке.

- Атаки на пункты инфраструктуры — атаки на компьютеры, обеспечивающие жизнедеятельность городов, их инфраструктуры, таких как телефонные системы, водоснабжения, электроэнергии, пожарной охраны, транспорта и т. д.

Литература

- на русском языке

- Овчинский В. С., Ларина Е. С. Кибервойны XXI века.О чём умолчал Эдвард Сноуден. — М.: Книжный мир, 2014. — 352 с. — ISBN 978-5-8041-0723-0.

- на других языках

- Bodmer, Kilger, Carpenter, & Jones. Reverse Deception: Organized Cyber Threat Counter-Exploitation. — New York: McGraw-Hill Osborne Media, 2012. — ISBN 0-07-177249-9, ISBN 978-0-07-177249-5.

- Warf, Barney. A new frontier for political geography // Political Geography. — 2014.

- Martin W., Kaemmer E. Cyberspace Situational Understanding for Tactical Army Commanders (англ.) // Military Review : журнал. — 2016. — July-August. — С. 18-24.

История

Как писал эксперт по безопасности правительства США Ричард Кларк в своей книге «Кибервойна» (англ. CyberWarfare) (вышла в мае 2010 года) «кибервойна — действия одного национального государства с проникновением в компьютеры или сети другого национального государства для достижения целей нанесения ущерба или разрушения». Британский журнал The Economist описывает киберпространство как «пятую область войны, после земли, моря, воздуха и космоса».

Первые шаги в области военных действий в киберпространстве были предприняты в начале 2000-х годов. Были образованы:

- 2005 год: Агентство сетевой и информационной безопасности Европейского Союза

- 2010 год: Кибернетическое командование США.

- 2014 год: Войска информационных операций

Further reading

- Andress, Jason. Winterfeld, Steve. (2011). Cyber Warfare: Techniques, Tactics and Tools for Security Practitioners. Syngress. ISBN 1597496375

- Brenner, S. (2009). Cyber Threats: The Emerging Fault Lines of the Nation State. Oxford University Press. ISBN 0195385012

- Carr, Jeffrey. (2010). Inside Cyber Warfare: Mapping the Cyber Underworld. O’Reilly. ISBN 9780596802158

- Ventre, D. (2007). La guerre de l’information. Hermes-Lavoisier. 300 pages

- Ventre, D. (2009). Information Warfare. Wiley – ISTE. ISBN 9781848210943

- Ventre, D. (Edit.) (2010). Cyberguerre et guerre de l’information. Stratégies, règles, enjeux. Hermes-Lavoisier. ISBN 978-2-7462-3004-0

- Ventre, D. (2011). Cyberespace et acteurs du cyberconflit. Hermes-Lavoisier. 288 pages

- Ventre, D. (Edit.) (2011). Cyberwar and Information Warfare. Wiley. 460 pages

- Ventre, D. (2011). Cyberattaque et Cyberdéfense. Hermes-Lavoisier. 336 pages

Характерные черты

Команда «кибервоинов» ВВС США

С распространением компьютерных технологий, много граждан, предприятий и государственных учреждений стали зависеть от сети Интернет в повседневной жизни. Использование интернета для атак компьютерных систем другого государства может нанести значительный ущерб его экономике и создать разлад в повседневной жизни страны. В отличие от кибератак прошлого сейчас кибервойна представляет собой угрозу для национальной безопасности страны и воспринимается многими как серьёзная угроза безопасности государства.

Кроме того, разведывательные организации многих стран занимаются шпионажем в интернете: собирают информацию, взламывают компьютерные системы других государств, занимаются диверсионной деятельностью и экономическим шпионажем. В частности, Китай обвиняли в организации атак на сайты США, Германии, Индии. Китай, однако, отрицает причастность государственных учреждений в организации атак.

В связи с развитием новых технологий уровень кибервойны постоянно совершенствуется

Некоторые государства начинают уделять защите от кибервойны должное внимание — выделяют необходимые средства для организации систем защиты и поддерживают специальные подразделения, основной задачей которых является совершенствование интернет-безопасности страны и защиты от нападений.